Em meados da semana, foram reportados alguns casos de Email Spoofing em que os destinatários recebem um email , vindo supostamente da empresa “Roundcube” a indicar que a conta será suspensa. Neste tipo de esquema, o destinatário (“from”) aparenta ser confiável mas, na verdade, não o é. Isto porque o email é depois enviado para um servidor externo do atacante. Caso receba um email deste tipo, deve ignorar os mesmos, uma vez que os mesmos não são legítimos.

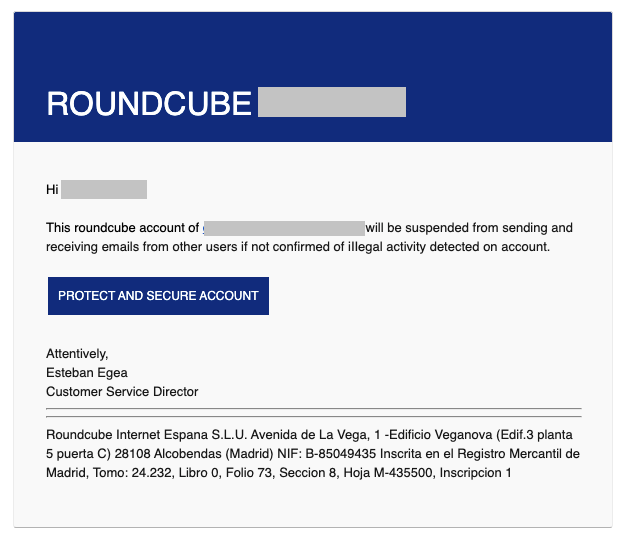

Exemplo de Email que está a ser enviado:

É considerado email spoofing quando alguém cria um cabeçalho de email com o intuito de enganar o destinatário, levando-o a pensar que o email teve a origem a partir de uma determinada fonte. Como os principais protocolos de email não têm um método interno de autenticação, é comum que os emails de spam e de phishing recorram à falsificação para induzir o destinatário a confiar na origem da mensagem. Uma das formas de conferir credibilidade e segurança ao seu email é recorrendo ao S/MIME o qual permite assinar digitalmente os seus e-mails. Com este protocolo consegue legitimar que o utilizador é o remetente da mensagem.

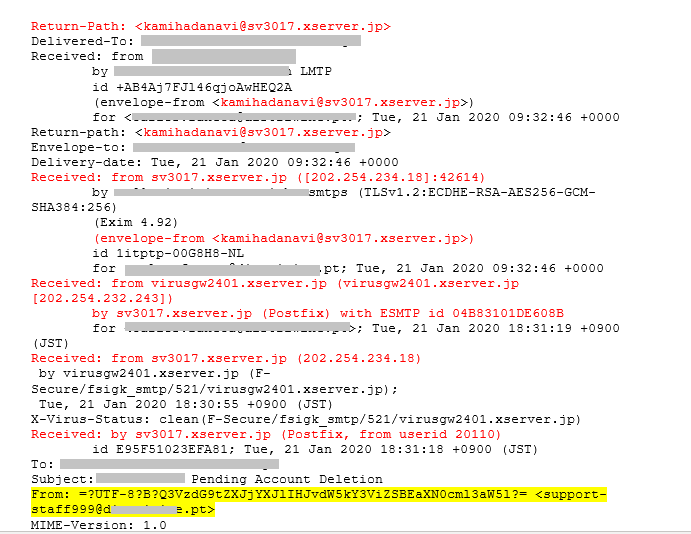

De forma poder validar a veracidade da mensagem, poderá consultar os full headers dos e-mails enviados. Em função do seu Webmail ou cliente de email, existem diferentes procedimento para obter os cabeçalhos completos (“full headers”) de uma mensagem. Saiba como no artigo que preparámos sobre o mesmo, aqui.

Exemplo de Cabeçalho de Email/ Full Header

Na imagem acima apresentada, a vermelho está identificado a origem real do email, isto é, o verdadeiro emissor. A amarelo está identificado o email por quem se fazem passar, sendo este do mesmo domínio do utilizador afetado.